隐藏bl列表软件是一款专为Android设备设计的系统级工具,其主要功能在于帮助用户管理和隐藏设备上的Bootloader解锁状态以及相关的root权限痕迹。软件通过一系列底层技术手段,能够有效规避那些对设备安全状态进行严格检测的软件,特别是部分日系厂商开发的游戏与应用,这些应用通常会限制在已解锁Bootloader或已获取root权限的设备上运行。软件的核心优势在于其高度的可定制性和模块化架构,它不仅提供了一键式的基础隐藏功能,还支持用户集成如TrickyStore、Zygisk-Next等自定义模块,从而实现对设备环境更深层次、更精细化的伪装与控制,满足从普通用户到高级开发者不同层次的需求。

隐藏bl列表软件特色介绍

软件的特色主要体现在其技术实现的深度与灵活性上,以下是四项对用户最具实际帮助的核心特点:

软件采用了动态环境伪装技术。它并非简单地关闭或禁用某些系统服务,而是在运行时动态地构建一个符合目标应用检测标准的纯净虚拟环境。这个过程涉及对系统属性、内核状态、硬件认证密钥(如Attestation Key)等多个层面的实时干预与模拟,确保设备向软件报告的信息与其预期的安全状态完全一致,从而从根本上绕过检测机制。

软件具备模块化与可扩展架构。其核心框架设计允许无缝集成第三方功能模块,TrickyStore模块用于提供高级的硬件级认证绕过能力。这种设计意味着软件的功能边界不是固定的,随着社区开发出新模块或自身需求变化,不断为软件添加新的隐藏策略或系统增强功能,实现了工具的长期适用性和生命力。

第三,提供分层次、精细化的权限隐藏方案。软件能够区分不同应用或场景的检测强度,提供从基础Root隐藏到深度Zygisk痕迹擦除的多级解决方案。对于仅需命令行root权限的用户,它可以最小化授权范围;而对于需要运行依赖Zygisk框架的复杂模块(如LSPosed)的用户,它又能提供更深层次的注入隐藏,确保这些模块本身不会暴露设备已被修改的事实。

第四,集成针对特定硬件问题的应对策略。软件充分考虑了不同设备厂商硬件实现差异带来的兼容性问题,明确指出了在一加等品牌设备上因解锁Bootloader可能引发的Tee(可信执行环境)假死现象,并提供了相应的解决路径指引(如回锁操作的前提条件)。这体现了软件在追求功能强大的也兼顾了复杂硬件环境下的稳定性和风险提示。

隐藏bl列表软件功能

软件的具体功能设计直指Android高级用户在设备修改后所面临的核心痛点,以下是关键功能及其解决的问题:

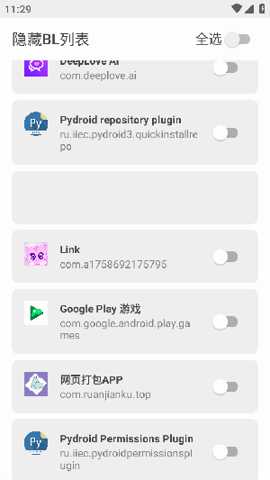

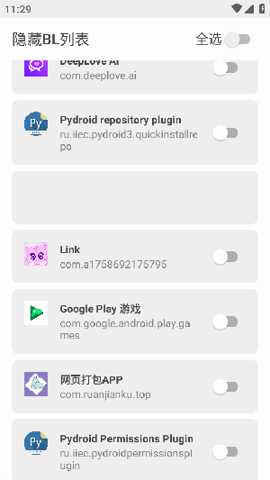

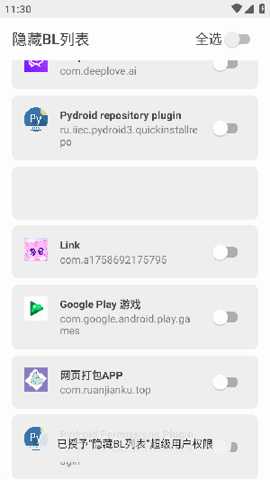

其一,全局应用列表扫描与选择性隐藏。软件启动后,会全面扫描设备内安装的所有软件。在生成的列表中选择特定的、需要进行环境检测规避的应用(如特定游戏或银行App)。通过点击对应按钮,软件会针对软件施加定制的隐藏策略。此功能解决了用户痛点在于,无需对所有应用进行全局性、可能带来性能开销或兼容性风险的修改,实现了精准打击,既保证了目标应用的正常运行,又最小化了对系统其他部分的影响。

其二,一键式批量操作与状态可视化。软件界面提供了全选按钮,允许用户一键对列表内所有应用启用隐藏功能。软件下方清晰显示当前设备的权限获取状态及隐藏功能是否已成功激活。这个功能解决了手动逐个配置繁琐易错的问题,极大地提升了操作效率。状态可视化则让用户能明确知晓软件运行状态,避免了因配置不清导致的检测失败,提升了使用的确定性和信心。

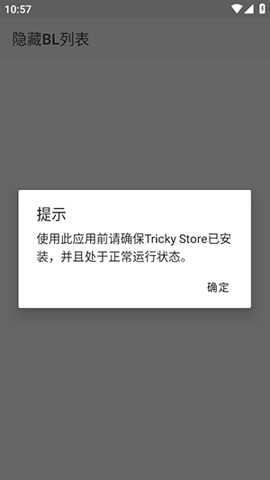

其三,与核心模块(如TrickyStore)的深度集成与引导。软件将TrickyStore此类关键模块的启用作为高级功能的前置条件,并在使用指引中明确说明。TrickyStore模块的核心作用是模拟或绕过基于硬件的Key Attestation(密钥认证),这是许多强检测应用(如Google Play Integrity API)依赖的终极手段。此功能直接解决了最顽固的、基于硬件安全芯片的检测难题,将软件的隐藏能力从软件层面提升到了硬件交互层面,极大地扩展了其可应对的应用范围。

其四,提供高级用户命令行与Zygisk环境管理。对于仅需在Termux等终端内使用root权限的开发或高级用户,软件允许一种最小化授权模式,无需开启完整的隐藏套件。另一方面,对于依赖Zygisk-Next框架的模块生态(如实现系统级修改的LSPosed、进行存储重定向的存储空间隔离增强模块、或权限管理模块Sui),软件提供了隐藏Zygisk自身存在的功能。这解决了高级模块用户的最大痛点:使用强大的系统修改工具的却因为这些工具的存在而无法使用某些日常应用。该功能在系统修改的自由度与日常应用的兼容性之间取得了关键平衡。

未来前景

从技术演进和市场需求来看,此类设备环境隐藏工具具有显著的发展潜力。随着Android系统安全机制的持续强化,尤其是硬件级安全元件(Secure Element)和可信执行环境(TEE)的普及,应用对设备完整性的验证将越来越深入和严格。未来的隐藏技术将不再局限于修改系统属性或进程注入,而需要向虚拟化安全硬件或可信计算基(TCB)的局部虚拟化方向发展。软件现有的模块化架构为其融入这些前沿技术提供了良好基础,未来可能集成能够更精准模拟不同厂商TEE行为的模块,或者与虚拟化方案(如基于KVM的Android容器)结合,实现完全隔离的双系统体验——一个用于高度安全的日常应用,一个用于完全自由的深度定制。

其技术原理在更广阔的领域具有应用潜力。在自动化测试领域,可以用于快速构建和切换不同的设备指纹环境;在隐私保护领域,其动态伪装思想可用于生成更难以追踪的匿名设备标识;在软件开发领域,可为开发者提供测试其应用在不同设备安全状态(如已Root/未Root)下行为的沙盒环境。随着物联网和边缘计算设备的爆发,类似的设备身份与环境验证问题也会延伸到这些领域,当前在移动设备上积累的绕过与伪装经验,可能为未来其他智能终端的安全研究提供宝贵参考。

需要强调的是,用户在使用任何系统级修改工具时,都必须具备相应的风险意识并遵循操作规范。在一加等设备上处理Tee假死问题时的回锁操作,务必在完全纯净的官方系统环境下进行,任何非官方修改都可能导致设备变砖。用户应仅将此类工具用于合法的设备所有权范围内的个性化定制与兼容性提升,并尊重软件开发者的合理版权与安全条款。技术的目的是赋能,负责任地使用技术才能确保其生态的健康发展。