Magisk检测软件是一款专为Android系统设计的深度安全分析工具,其核心功能在于精准识别设备是否因Magisk框架而被修改或获取了Root权限。软件通过一系列系统级的检测算法,扫描关键的系统路径、文件属性、进程状态以及应用签名完整性,从而判断设备环境的纯净度与安全性。对于应用开发者、安全研究人员以及对设备安全有极高要求的用户而言,这款工具是验证运行环境可信度、防止因系统被篡改而导致数据泄露或功能异常的关键防线。它尤其适用于金融交易、企业移动办公、隐私数据保护等对系统完整性要求严苛的场景,确保核心应用在预期的、未被非法修改的系统中稳定运行。

Magisk检测软件特色介绍

本软件的特色在于其检测机制的深度、精准度以及与Android系统架构的紧密结合,而非依赖简单的特征匹配。软件采用了多维度交叉验证策略。它不仅仅检查常见的Root标志文件(如su二进制文件的存在与路径),还会分析该文件的权限、属性和来源,有效对抗通过路径隐藏或重命名进行的伪装。软件具备运行时环境检测能力。通过调用Android系统API(如`Build.TAGS`检查`test-keys`、`PackageManager`检查安装源)并结合反射技术探查Magisk守护进程(`magiskd`)或相关模块的活跃痕迹,能够在应用运行期间动态感知环境异常。第三,软件集成了应用完整性自校验功能。它能够计算并比对自身APK的签名哈希与原始值,防止检测逻辑本身被攻击者通过重打包等手段绕过,确保了检测代码的可信性。其检测逻辑模块化且可配置。开发者可以根据自身应用的风险模型,选择启用或组合不同的检测模块(如文件检查、属性检查、进程检查),在安全强度与性能开销之间取得平衡,实现了高度的灵活性和适应性。

Magisk检测软件功能

本软件的具体功能设计系统性地解决Root环境检测中的各类痛点问题:

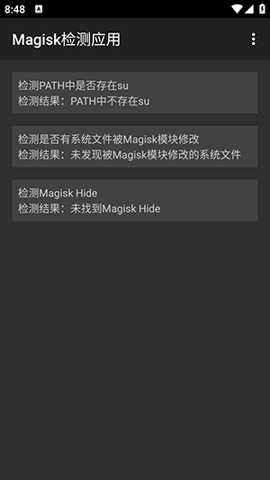

1. 系统文件与路径深度扫描: 此功能针对攻击者常用的文件系统隐藏技术。软件不仅遍历`/system/bin`、`/system/xbin`、`/sbin`等标准路径,还会检查所有挂载点(通过解析`/proc/mounts`)以及`PATH`环境变量中的目录,寻找非常规位置存放的su、magisk等关键文件。它会验证这些文件的SELinux上下文和文件能力(File Capabilities),因为Magisk注入的文件往往具有与系统原生文件不同的安全属性。这解决了单纯依赖固定路径检测极易被绕过的问题。

2. 系统属性与构建指纹验证: Android系统的构建属性(如`ro.build.tags`、`ro.build.type`)是判断系统是否为官方版本的重要依据。本软件会获取并分析这些属性,用户自行编译或修改过的系统通常显示为`eng`或`userdebug`标签,而非纯正的`user`标签。它还会检查`ro.boot.verifiedbootstate`等与Verified Boot相关的属性,以判断设备启动链的完整性是否遭到破坏。

3. 进程与网络状态监控: 该功能用于检测Magisk运行时的活跃证据。软件会枚举当前运行的所有进程,查找与`magisk`、`zygote`(可能被注入)相关的进程名。更高级的检测会尝试与Magisk守护进程可能监听的本地Unix域套接字进行通信,根据响应特征判断其存在。这能够发现那些仅将文件痕迹隐藏,但后台服务仍在运行的深度伪装环境。

4. 应用签名与运行环境校验: 为防止检测逻辑被反检测,软件内置了自我完整性校验。它会在运行时计算自身应用签名的公钥证书哈希,并与预置在白名单中的合法哈希值比对。它利用`ApplicationInfo`检查自身的`sourceDir`是否来自预期的安装包名称和路径,防止被重新打包或通过模块注入。此功能直接解决了检测工具自身成为攻击目标的安全悖论。

5. 综合性风险评分与报告生成: 软件并非简单地返回是或否的二元结果。它会将上述各项检查的结果进行加权分析,生成一个综合性的风险评分和详细的检测报告。报告会明确指出哪一项或哪几项检查出现了异常,检测到非常规路径下的su文件,但系统属性正常。这为开发者提供了可操作的诊断信息,便于他们根据风险等级决定后续行为(如仅记录日志、弹出警告还是强制终止应用)。

未来前景与技术演进

随着Android系统安全机制的持续强化(如Project Treble、StrongBox、APEX模块)和硬件级安全元件(Secure Element)的普及,Magisk等系统修改工具的技术也会不断进化,检测与反检测的对抗将长期存在。未来,Magisk检测软件的发展潜力将集中在以下几个方向:向AI驱动的异常行为分析演进。未来的检测将不仅基于静态规则,而是通过机器学习模型学习正常系统在进程树、系统调用序列、内核模块加载等方面的模式,从而识别出难以用规则描述的、细微的异常行为,实现更通用的未知Root检测。与可信执行环境(TEE)深度融合。检测逻辑的关键部分可以移入TEE(如TrustZone)中运行,利用其隔离性和防篡改性,确保检测代码和核心比对数据(如合法签名哈希)的绝对安全,从根本上杜绝用户空间被Root后对检测过程的干扰。再次,实现云端协同威胁情报。软件可以匿名上报检测到的可疑特征,云端平台聚合全球数据后,能够快速发现新型的Magisk隐藏技术变种,并向下推送更新的检测规则,形成动态的、全球联动的防御网络。其技术原理将拓展至更广泛的运行环境可信验证领域。不仅限于检测Magisk,该技术栈可用于构建通用的移动设备身份与完整性证明(Attestation)方案,为物联网设备、边缘计算节点、企业BYOD设备管理等场景提供轻量级的、可远程验证的设备健康状态报告,成为零信任架构中设备层安全的重要基石。

从技术实现角度看,深入理解Android Linux内核的进程间通信(IPC)机制、文件系统虚拟化技术(如mount namespace)以及SELinux/Seccomp策略,将是开发下一代更底层、更隐蔽的检测手段的关键。遵循开源协作模式,吸引全球安全研究者的贡献,是此类工具保持其检测有效性和技术先进性的生命线。